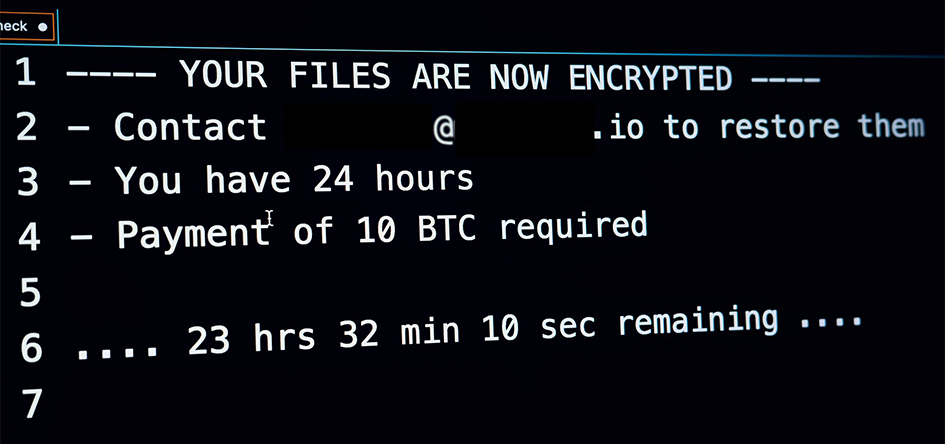

Professionnalisation de la cybercriminalité : quels enjeux pour la protection des données personnelles ? | Linc

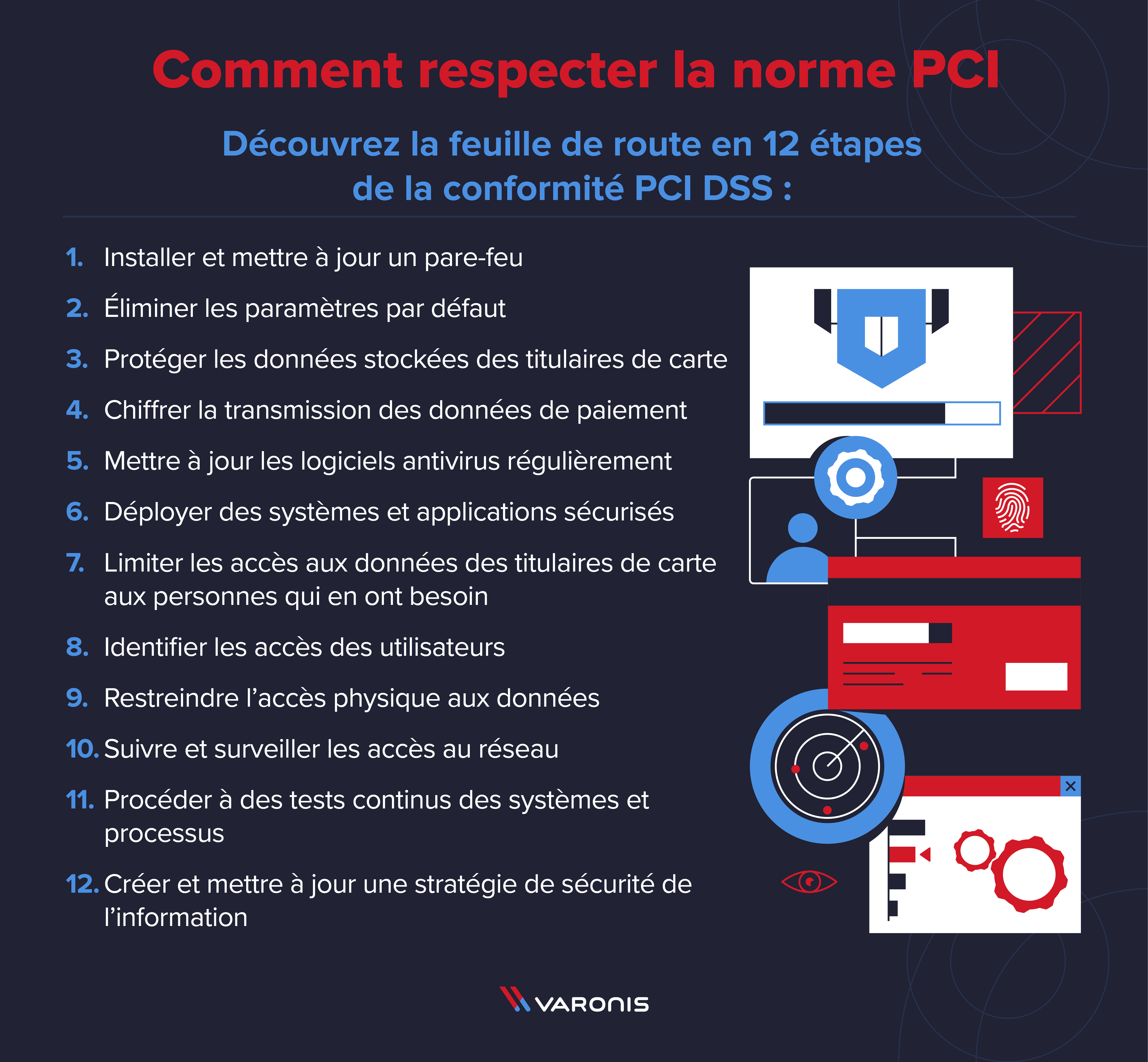

Côte d'Ivoire : Analyse d'impact relative à la protection des données (aipd) - Groupe DPSE | 1er cabinet expert en protection des données à caractère personnel en Afrique

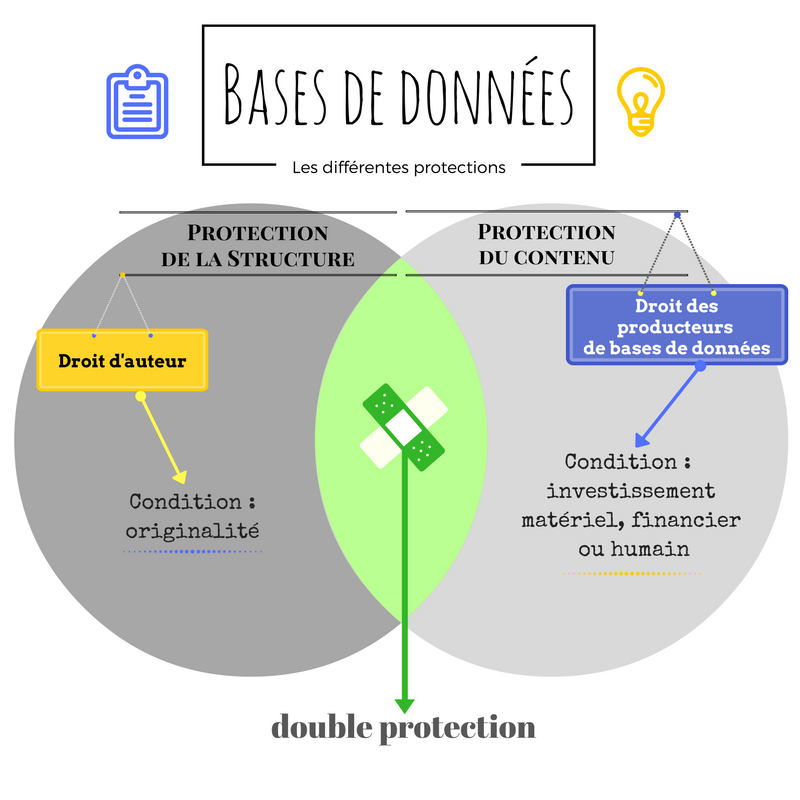

![Fiche pratique n°4489] La propriété intellectuelle dans l'environnement numérique - Tendance Droit Fiche pratique n°4489] La propriété intellectuelle dans l'environnement numérique - Tendance Droit](https://www.tendancedroit.fr/wp-content/uploads/2022/07/ETUDIANT-3.jpg)